Naponta körülbelül 30 000 webhelyet törnek fel. Ez az oka annak, hogy a kiberbiztonsági eszközök, például a víruskereső szoftverek és a VPN-ek egyre terjednek.

Azonban nem minden felhasználó ismeri eszközének veleszületett védelmét olyan online fenyegetések ellen, mint a rosszindulatú programok és vírusok. Ez az első védelmi vonal az úgynevezett „tűzfal.”

Hasonlóan az országok határaihoz és határőrizetéhez, minden eszköz rendelkezik tűzfallal. A megállapított határok és tűzfalak fő szerepe, hogy megakadályozzák a fenyegetések behatolását.

Ebben a cikkben többet megtudhat a számítógépek – a tűzfalak – határellenőrzéséről. Folytassa az olvasást, hogy megértse, mi ez, hogyan működik, és így tovább.

Meghatározása Tűzfal

| 📖 Definíció A tűzfal egy biztonsági rendszer vagy hálózati biztonsági eszköz, amely egy belső magánhálózat és egy külső nyilvános hálózat között helyezkedik el. A „tűzfal” kifejezés a fizikai falak gondolatából származik, amelyek megakadályozzák a tűz terjedését vészhelyzetekben. |

A tűzfalak védőmembránként működnek, amelyek ellenőrzik és szűrik a bejövő és kimenő forgalmat. Feladata, hogy engedélyezze vagy megtagadja az útjába kerülő adatok belépését vagy kilépését.

Mivel a weben minden adat adatcsomagként kerül továbbításra, minden tűzfal csomagszűrőnek tekinthető.

Hogyan a Tűzfal Művek

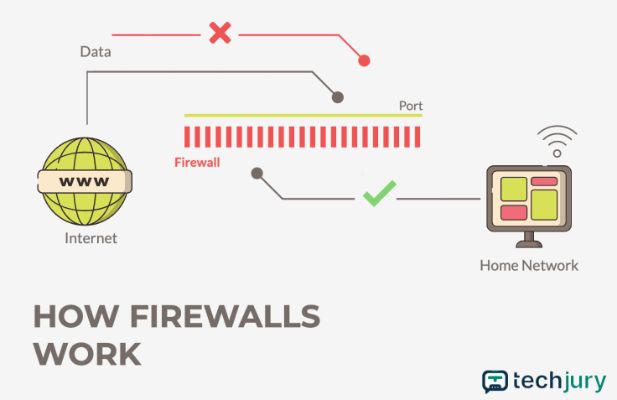

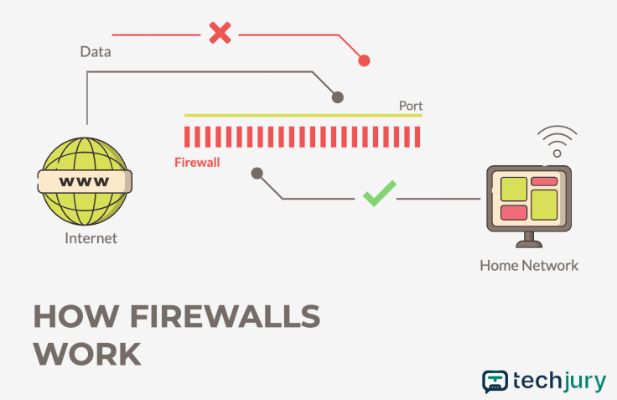

Amint az adatok elérik az eszközt (vagy egy hálózatot), a belépési ponton – az úgynevezett porton – keresztül jutnak be. Ezen a porton ellenőrzi az adatokat a tűzfal.

Ugyanez a folyamat megy végbe az eszközt vagy a hálózatot elhagyó adatokkal is – a kilépési ponton ellenőrzik azokat. Egyszerűbben fogalmazva, a tűzfalak figyelmen kívül hagyják és kezelik a hálózati kommunikációt.

Ahhoz, hogy valóban megértsük a tűzfalak működését, alaposan meg kell ismerkednünk az Open Systems Interconnection (OSI) modelljével.

A következő részben ezt fogod megtanulni. Olvass tovább.

A hét OSI réteg

Az OSI modell segít az embereknek meghatározni a hálózatuk felépítéséhez szükséges hardvert és szoftvert, beleértve a tűzfalakat is. A modell hét rétegből áll.

Ezek a rétegek a következők:

- Fizikai réteg – kezeli az elektromos, mechanikai és fizikai adatátvitelt a hálózaton keresztül

- Adatkapcsolati réteg – adatkeretek átvitelét biztosítja a szomszédos hálózati csomópontok között. Kezeli az adatkeretezési, hibaészlelési és áramlásvezérlési protokollokat

- Hálózati réteg – kezeli az adatcsomagok hálózatokon keresztüli útválasztását, beleértve a címzést, a logikai hálózati topológiát és az útválasztási protokollokat

- Szállítási réteg – megbízható és rendezett adatszolgáltatást biztosít a forrás- és célrendszerek között

- Session Layer – létrehozza, kezeli és megszünteti az alkalmazások közötti kommunikációs munkameneteket

- Bemutató réteg – kezeli az adatok formázását, tömörítését, titkosítását és visszafejtését annak érdekében, hogy az információk kompatibilis formátumban jelenjenek meg

- Alkalmazási réteg – szolgáltatásokat és interfészeket biztosít az alkalmazások számára a hálózati szolgáltatások, például alkalmazások (pl. e-mail, fájlátvitel és webböngészés) eléréséhez

A különböző tűzfalak az OSI modell különböző szintjein működnek. Nézze meg, hogyan haladnak át az adatok ezeken a rétegeken a Bytebytego alábbi ábrájával:

Az OSI-modell egy keretrendszer annak megértéséhez, hogy hogyan történik az adatok hálózaton keresztüli küldése vagy fogadása. 7 réteg:

1. Fizikai réteg

2. Adatkapcsolati réteg

3. Hálózati réteg

4. Szállítási réteg

5. Session Layer

6. Bemutató réteg

7. Alkalmazási rétegNézd meg itt: https://t.co/UF38OTUt4m pic.twitter.com/NIOOWEpnmS

— Bytebytego (@bytebytego) 2022. december 31

Honnan tudja a tűzfal, hogy milyen adatokat engedjen be vagy ki? Ezt előre meghatározott biztonsági szabályok alapján teszi. Mindez a tűzfal típusától függ.

Típusai Tűzfalak

A tűzfalaknak két fő kategóriája van. Az első az hardver alapúamely olyan, mint egy speciális számítógép, amelyet hálózatra tesz, hogy megvédje.

Míg a második kategória az szoftver alapúahol az eszközén található speciális szoftver segíti a hálózat kezelését. Ezeket általában Software-as-a-Service (SaaS) tűzfalaknak nevezik.

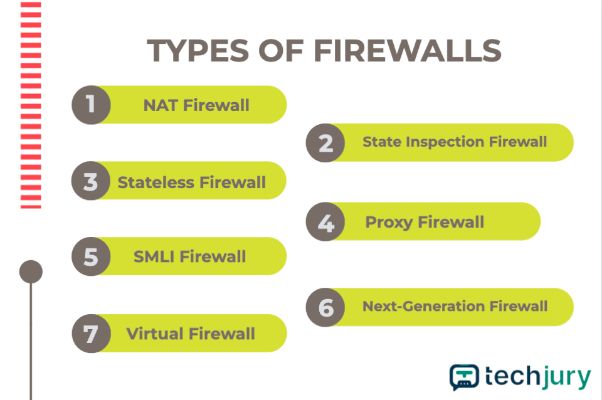

Ebből a két kategóriából számos tűzfaltípus emelkedik ki, mint például:

Tudjon meg többet az egyes tűzfaltípusokról alább.

1. Hálózati címfordító (NAT) tűzfalak

A NAT tűzfal megvédi a hálózatot az illetéktelen hozzáféréstől, és elrejti a hálózaton belüli eszközök privát IP-címeit (Internet Protocol).

A NAT azt is lehetővé teszi, hogy egy magánhálózatban több eszköz egyetlen nyilvános IP-címen ossza meg, amikor a hálózaton kívüli eszközökkel kommunikál.

Ez a típusú tűzfal is működik a hálózati réteg. Általában az útválasztókon található, és csak akkor engedi át az internetes forgalmat, ha a magánhálózaton lévő eszköz kéri.

2. Állapotjelző tűzfalak

A „hagyományosnak” nevezett állapotalapú ellenőrző tűzfal minden tevékenységet figyel a kapcsolat megnyitásától a bezárásig.

Megvizsgálja az adatcsomagot, és engedélyezi vagy megtagadja a mozgást a csomag állapota, portja és protokollja alapján. Ez a tűzfal általában működik hálózat és szállítás rétegek.

A csomagvizsgálatot az adminisztrátor által meghatározott szabályok és a kommunikáció kontextusa határozzák meg – például a korábbi kapcsolatokból származó információk és az ugyanabból a kapcsolatból származó csomagok felhasználása.

| 🎉 Érdekes tény: Az állapotalapú tűzfalat Gil Shwed találta fel 1993-ban. Ő alapítója és vezérigazgatója a Check Point Software Technologies Ltd-nek, amely napjaink egyik vezető kiberbiztonsági megoldás-szolgáltatója. |

3. Állapot nélküli tűzfalak

Az állapot nélküli tűzfal a forrás és a célcím alapján engedélyezi vagy letiltja a csomagokat a hálózatába.

Ez a tűzfal figyeli a hálózati forgalmat. Viszont nem ellenőrzi sem azt, sem az állapotát, ergo hontalan.

Példa erre a tűzfalra a fájlátviteli protokoll (FTP), amely a két számítógép közötti fájlok küldésének leggyakoribb módja.

4. Proxy tűzfalak

Ezt a típust alkalmazásszintű átjárónak vagy ALG-nek is nevezik. Ez egy átjáró az egyik hálózatról a másikra egy adott alkalmazás számára.

A proxy tűzfal közvetítőként szolgál az ügyfelek és a szerverek (proxy) számára. Állapottartó és mély csomagellenőrzést (DPI) végezhet a rosszindulatú forgalom kiszűrésére.

Proxy tűzfalak működnek a alkalmazási réteg. Ez azt jelenti, hogy megértenek bizonyos alkalmazásprotokollokat, mint például a HTTP, FTP, TCP, ACL és még sok más.

| ✅ Pro tipp: Ha proxy tűzfal beszerzését tervezi, fontolja meg egy olyan beszerzését, amely támogatja az SSL/TLS ellenőrzést a nagyobb biztonság érdekében. Ez a funkció lehetővé teszi a tűzfal számára a titkosított adatok visszafejtését és ellenőrzését, megvédve az eszközöket a titkosított tartalomban rejtőző fenyegetésektől. |

5. Állapotalapú többrétegű vizsgálat (SMLI) tűzfalak

Ahogy a neve is sugallja, a csomagszűrés több szinten történik: hálózat, szállításés alkalmazás rétegek.

Szűréskor a szűrt csomagokat is összehasonlítja az ismert és megbízható csomagokkal. A bizalmat csak a csomag kommunikációs állapota határozza meg.

A „megbízhatósági teszten való megfeleléshez” egy adatcsomagnak külön kell átmennie minden egyes vizsgálati rétegen. Ezért a többrétegű ellenőrző bit.

6. Következő generációs tűzfalak (NGFW)

A következő generációs tűzfal a rendszeres állapotalapú ellenőrzési technológiát további biztonsági funkciókkal kombinálja a modern fenyegetések leküzdésére.

Az NGFW-k egy ipari szabvány vállalati használatra. A sajátosságok cégenként eltérőek.

Néha az NGFW-ket felcserélhetően Unified Threat Management (UTM) tűzfalnak nevezik.

Az UTM három (néha több) kiberbiztonsági intézkedés gyermeke. Ezek lehetnek:

- állapotalapú ellenőrző tűzfal

- behatolás megelőzés

- egy biztonsági alkalmazás, például egy virtuális magánhálózat (VPN)

7. Virtuális tűzfalak

A virtuális vagy felhő alapú (vagy felhőalapú) tűzfal ugyanazt csinálja, mint hardver alapú társai.

A különbség azonban a telepítésben és a kezelésben rejlik, ami a felhőből történik.

Biztonságot nyújt a felhőalapú alkalmazások, virtualizált környezetek és elosztott hálózatok számára.

Ez a tűzfal nagyszerű megoldás olyan körülmények között, amikor és ahol a hardveres tűzfalak telepítése szinte lehetetlen – például nyilvános és privát felhőkörnyezetek, szoftver által definiált nagy kiterjedésű hálózatok (SD-WAN) és szoftver által definiált hálózatok (SDN).

Emellett a felhőalapú tűzfalak skálázhatóságot, rugalmasságot és központosított felügyeletet kínálnak több helyen.

| 📝 Jegyzet: Ha többet szeretne megtudni a tűzfalakról és az eszközök védelmének egyéb módjairól, iratkozzon fel a Surfshark szolgáltatásra kétheti hírlevél tippekért, frissítésekért és egyebekért. |

Tűzfal: Az első védelmi réteged

A tűzfal egy olyan biztonsági eszköz, amely megakadályozza a hálózathoz való jogosulatlan hozzáférést. Ellenőrzi, figyeli, blokkolja és átirányítja az adatforgalmat.

Ezenkívül szabályozza a hozzáférést bármely webhelyhez és alkalmazáshoz. A tűzfal mindezt és még sok mást megtesz, miközben megvédi Önt és eszközeit a rosszindulatú programoktól.

Kaphat vírusirtó szoftvereket, VPN-eket és egyéb kiberbiztonsági eszközöket. Azonban továbbra is a legjobb, ha a tűzfalakat fent tartja, hogy megvédje eszközeit.

GYIK

-

Szüksége van tűzfalra a számítógépére?

Tűzfalra van szüksége az eszközén, hogy biztonságban tudjon maradni a rosszindulatú programokkal szemben, amikor az interneten böngészik. A legjobb, ha soha nem kapcsolja ki a tűzfalat. Ennek fenntartása szinte lehetetlenné teszi a hálózat rosszindulatú forgalommal való bejutását.

-

A hackerek átjuthatnak a tűzfalon?

Igen. Ha egy tűzfal elavult, vagy véd egy alkalmazást sebezhető pontokkal, a hacker kihasználhatja a tűzfalat – annak bonyolultságától függetlenül. Az elavult tűzfalak és az ismert problémákkal rendelkező szolgáltatások biztonsági kockázatot jelentenek.

-

Szükségem van tűzfalra, ha van vírusirtóm?

A legjobb, ha egyszerre fut egy vírusirtó ÉS egy tűzfal. Általában elég egy tűzfal. Ha azonban egy vírus bejut az eszközbe, a tűzfal nem sokat tehet. A vírusirtó kiválóan alkalmas arra, hogy megtisztítsa eszközét a rosszindulatú alkalmazásoktól.